რისთვის გვჭირდება CyberX ინფორმაციული უსაფრთხოების აუდიტი ტექნოლოგიური პროცესის მართვის ავტომატიზირებულ სისტემებში?

უკანასკნელ წლებში ტექნოლოგიური პროცესის მართვის ავტომატიზირებულ სისტემებზე სულ უფრო ხშირად ხორციელდება კიბერ-შეტევები. ძირითადი მიზეზია ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების დაცულობის დაბალი დონე, რაც განპირობებულია მოძველებული პროგრამული უზრუნველყოფით, კომუნიკაციის თავისებურებებით (სპეციფიური პროტოკოლები), ქსელების არასაკმარისი გამჭვირვალობით ინფორმაციული უსაფრთხოების სამსახურისთვის და ასეთი ინფრასტრუქტურის დაცვის სპეციფიური ინსტრუმენტების არარსებობით. ასევე კიბერ-ბოროტმოქმედებს იზიდავს ტექნოლოგიური პროცესის გაჩერებით გამოწვეული კოლოსალური ზიანის მიყენების შესაძლებლობა და როგორც ამის შედეგი - ფინანსური და პოლიტიკური დანაკარგები.

აგრეთვე უნდა ვახსენოთ, რომ ქსელების იზოლაცია არ უზრუნველყოფს სრულფასოვან დაცვას, რადგან ყველა შემთხვევაში რჩება სოციალური ინჟინერიით (მომსახურე პერსონალი) გარღვევის რისკი და გარე ორგანიზაციები, რომლებიც უწევენ მომსახურებას ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ფუნქციონირებას. ხშირად ვლინდება ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ინფრასტრუქტურის კომუნიკაცია ინტერნეტთან ან IT ქსელის სეგმენტთან, რომლითაც ხორციელდება შეტევა.

რას მოიცავს ინფორმაციული უსაფრთხოების აუდიტი ტექნოლოგიური პროცესის მართვის ავტომატიზირებულ სისტემებში?

- ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ქსელების ინფრასტრუქტურის მონაცემთა შეგროვება.

- CyberX გადაწყვეტილების მომზადება და დაყენება.

- ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ქსელებში არსებული ყველა მოწყობილობის ინვენტარიზაცია.

- ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ქსელის ტოპოლოგიის აწყობა.

- საწარმოო პროტოკოლების იდენტიფიკაცია.

- ქსელის ნორმალური ქცევის იდენტიფიკაცია.

- ქსელში ანომალური აქტივობის გამოვლენა.

- საფრთხეების, სუსტი წერტილების, მოწყვლადობის, სისტემური ცვლილებების გამოვლენა.

- ინციდენტების ანალიზი.

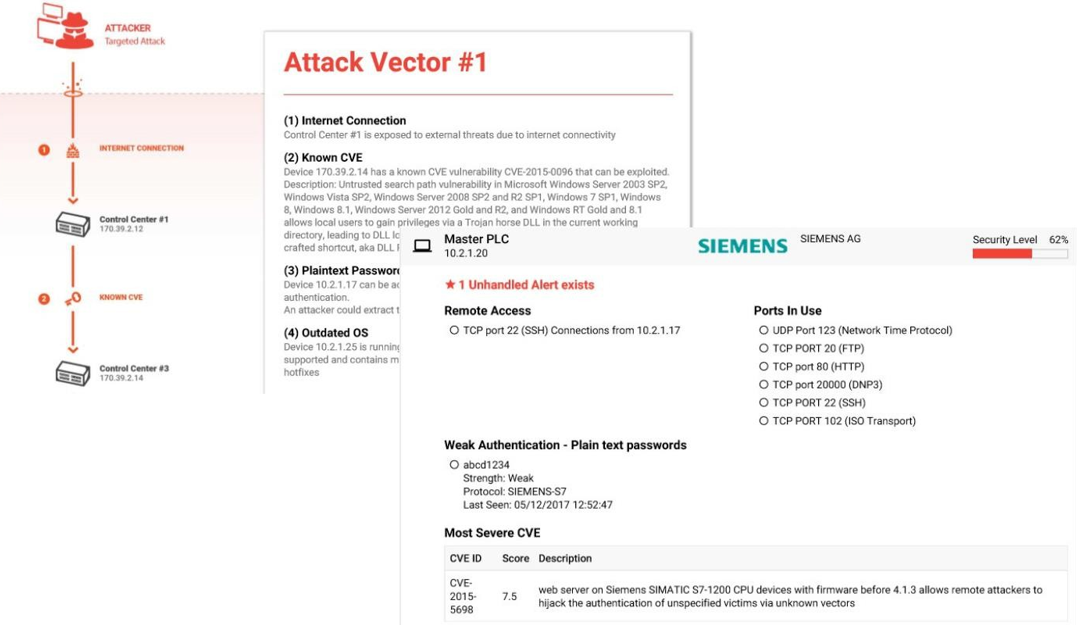

- შეგროვებულ მონაცემტა საფუძველზე შეტევების ვექტორების აწყობა.

- აუდიტის შედეგების პრეზენტაცია.

- მოწყვლადობის შეფასების ანგარიში.

ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ინფორმაციული უსაფრთხოების აუდიტის უპირატესობები:

- ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ქსელის ყველა მოწყობილობის ინვენტარიაცია: მოწყობილობები, პროტოკოლები, კომუნიკაციები, firmware version და ა.შ.

- მოცემულ მომენტში ქსელში არსებული ყველა სართხის გამოვლენა.

- საეჭვო აქტივობასთან დაკავშირებული ყველა ანომალიის გამოვლენა.

- მიმდინარე ინფრასტრუქტურისთვის დამახასიათებელი შეტევის ძირითადი ვექტორების სიმულაცია.

- ანგარიშების და მტკიცებულებათა ბაზის შედგენა გამოძიებისთვის და პრევენციული ზომების გატარებისთვის.

ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ინფორმაციული უსაფრთხოების აუდიტის ჩასატარებლად უნდა მომზადდეს:

- მოედნების რაოდენობა და მათი ტოპოლოგია.

- ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემებში არსებული მოწყობილობების რაოდენობა.

- ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების მოწყობილობების მოდელები და ვერსიები.

- ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების პროპრიეტარული პროტოკოლები.

- კომუტატორების მოდელები, სადაც იქნება ორგანიზებული ტრაფიკის გასარკევება (port mirroring).

- მართვის ინტერფეისი და სტატიკური IP.

- ინფორმაცია სერიალური შეერთებების და მათში არსებული პროტოკოლების შესახებ (არსებობის შემთხვევაში)

ჩატარების ვადა: 2-4 კვირა

ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების ინფორმაციული უსაფრთხოების აუდიტის შედეგების საფუძველზე თქვენ მიიღებთ მოწყობილობების ანალიტიკურ ანგარიშს, რომელიც მოიცავს ქსელის დეტალურ რუკას, საფრთხეების კომპლექსურ შეფასებას ანომალიების და მოწყვლადობის მითითებით, რისკების შემცირების რეკომენდაციებს, ასევე ტექნოლოგიური პროცესის მართვის ავტომატიზირებული სისტემების არსებულ ინფრასტრუქტურაზე შეტევების ვექტორების სიმულაციის მონაცემებს.